Denodo VDP启用LDAP手册账单拆分说明

记录一下在Amazon EC2环境下部署并配置Denodo LDAP的过程

创建LDAP数据源

使用

Denodo VDP Administration Tool登录目标VDP服务器依次点击

File->New->Data source->LDAP, 如下图:![LDAP设置]()

填入金风的LDAP相关信息, 如下图:

![LDAP信息]()

点击

Test connection, 看到返回成功后, 点击Save![测试链接]()

修改服务器认证方式

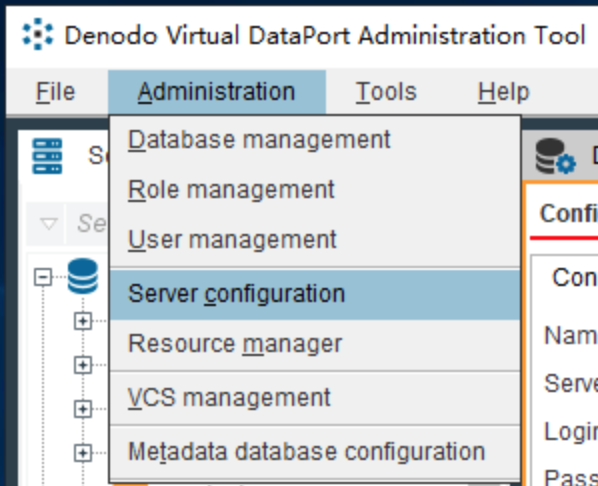

依次点击

Administration->Server configuration, 如下图:![服务器配置]()

在左侧点击

Server authentication页, 填入必须的信息, 详见下图![服务器认证信息]()

项目 值 备注 Database admin 创建LDAP链接时使用的数据库名称 LDAP data source GW-LDAP 创建LDAP链接的时候使用的名称 User base DC=goldwind,DC=org LDAP查询用户时采用的搜索域 Attribute with user name SamAccountName 用户唯一标识属性, 如uid/SamAccountName User search pattern (&(ObjectClass=user)) 用户搜索字段 Role base DC=goldwind,DC=org LDAP查询角色时采用的搜索域 Attribute with role name CN 角色唯一标识属性 Role search pattern (&(ObjectClass=group)(member=@USERDN)) 角色搜索字段 点击

Ok保存配置

使用LDAP导入用户

依次点击

Administration->User management, 如下图, 相关详情, 参考官网信息:![用户管理]()

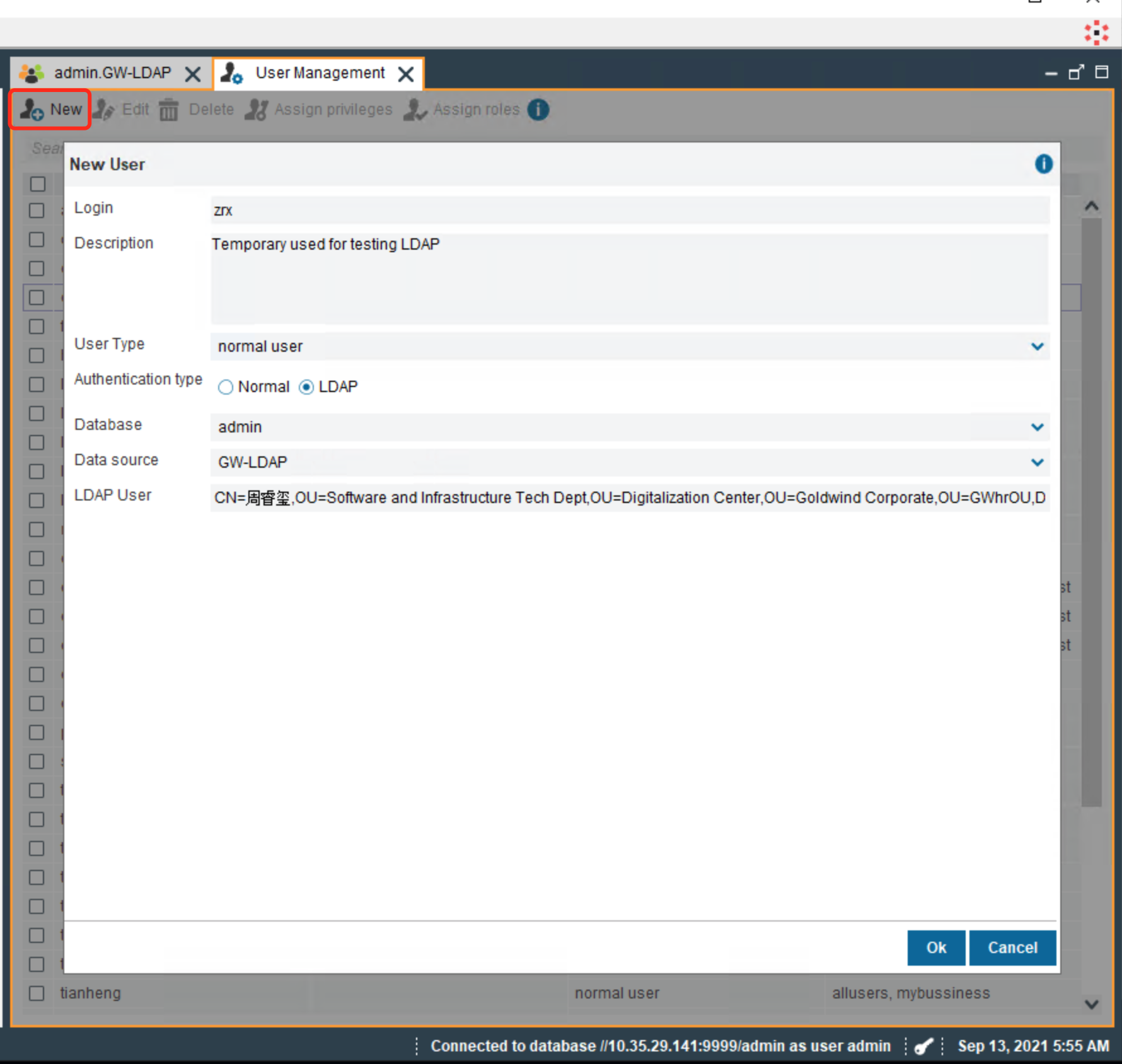

在新打开的标签页点击

New新建用户, 并填入相关信息, 如下图:![测试用户管理]()

项目 值 备注 Login zrx 用户登录账号 Description Temporary used for testing LDAP 用户备注 User Type normal user 用户类型 Authentication type LDAP 认证方式 Database admin 创建LDAP链接时使用的数据库名称 Data source GW-LDAP 创建LDAP链接的时候使用的名称 LDAP User CN=周睿玺,OU=Software and Infrastructure Tech Dept,OU=Digitalization Center,OU=Goldwind Corporate,OU=GWhrOU,DC=goldwind,DC=org 用户的AD域账号的所有信息 点击

Ok保存

验证LDAP用户是否可以登录

重新再打开一个VDP客户端, 如下图:

![VDP客户端]()

使用上面填写的用户名

zrx和自己的OA密码登录, 点击Connect![测试登录]()

发现会提示异常, 权限不足, 如下图:

![异常提示]()

解决用户无法登录问题

该问题主要原因是由于LDAP导入的用户并没有相关的权限组, 如下图:

上述情况, 原因是由于账号并未包含任何权限, 相关详情, 请参考官方文档:

为默认用户组添加权限

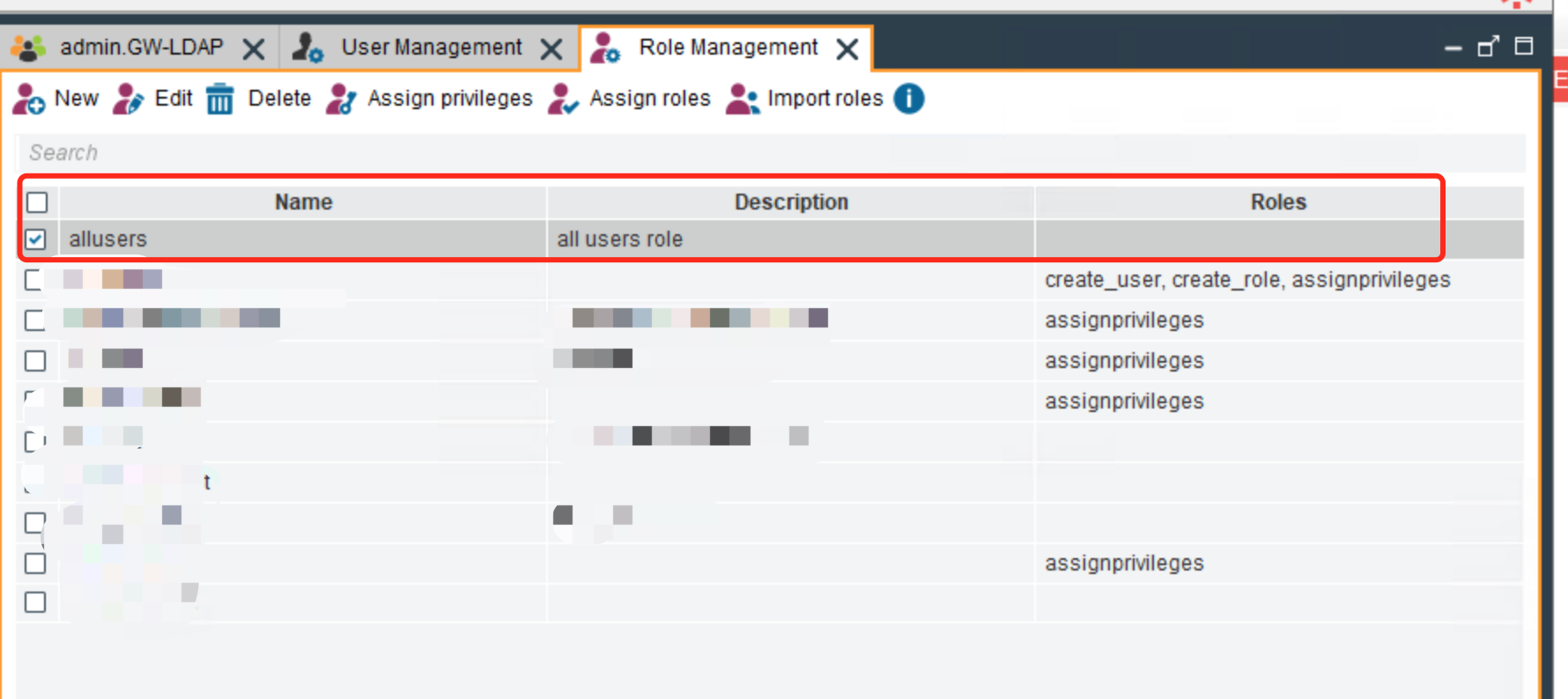

依次点击

Administration->Role management, 如下图:![管理Role]()

可以看到, 默认的

allusers权限组并没有包含任何role![增加Role]()

在

Role Management页面点击Assign privileges, 因为测试暂时添加一个admin权限, 如下图:![Role配置]()

点击

Ok保存, 再次尝试使用AD账号登录, 发现可以成功![测试通过]()

为指定用户添加权限

在

User Management页面选中zrx用户, 点击Assign privileges, 因为测试暂时添加一个admin权限, 如下图:![增加权限]()

点击

Ok保存, 再次尝试使用AD账号登录, 发现可以成功![测试通过]()

通过LDAP导入用户组角色

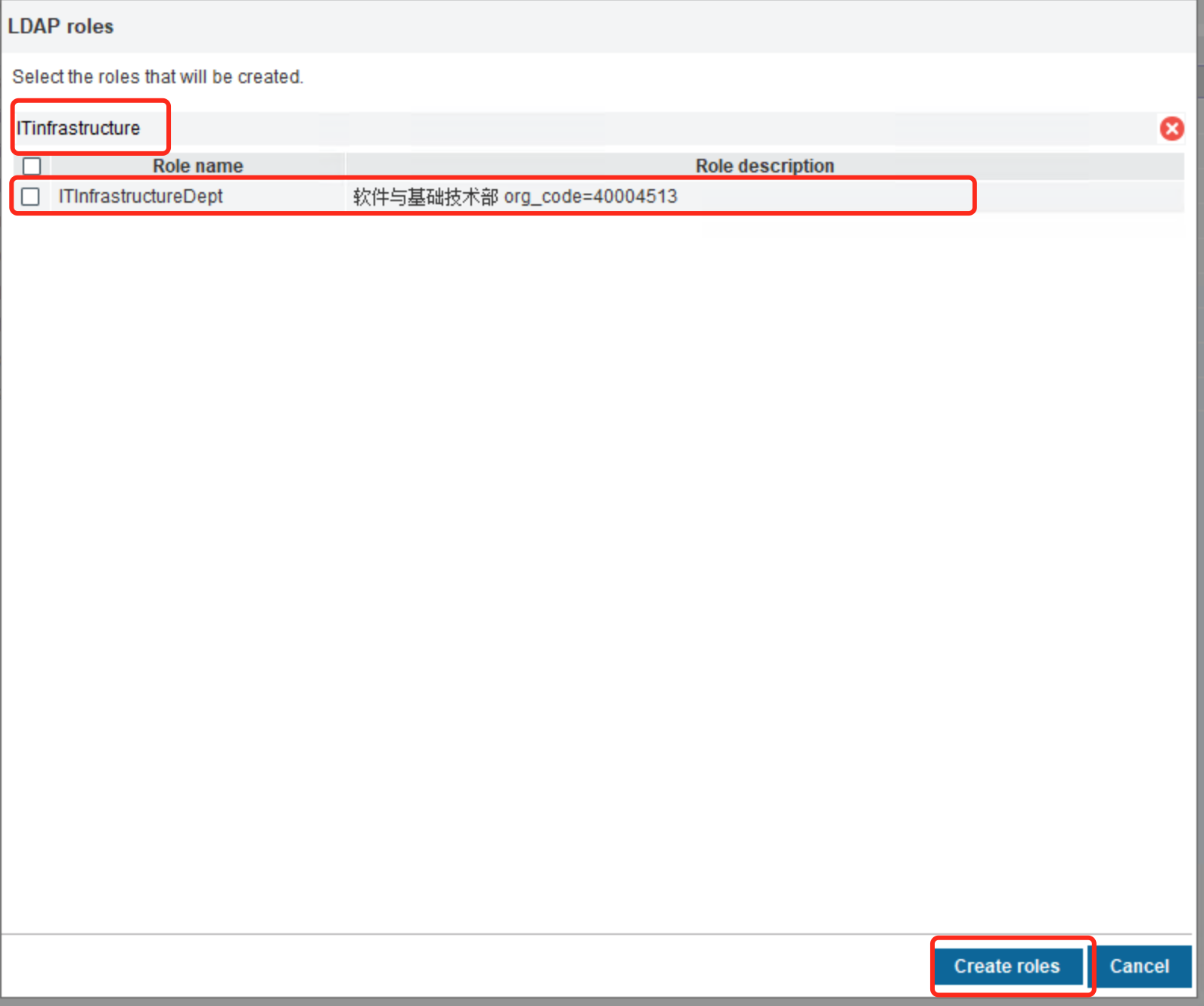

在

Role Management页面点击Import roles, 按照下图填写信息:![导入Role]()

项目 值 备注 Database admin 创建LDAP链接时使用的数据库名称 LDAP data source GW-LDAP 创建LDAP链接的时候使用的名称 Role Base DC=goldwind,DC=org LDAP查询角色时采用的搜索域 Attribute with role name Name 角色唯一标识属性 Attribute with role description Description 角色描述信息 Role search pattern (&(ObjectClass=group)) 角色搜索域 点击

Ok, 会返回所有搜索到的组列表, 选择一个测试组, 这里我选用我所属的ITinfrastructure作为样例![详细导入信息确认]()

![保存]()

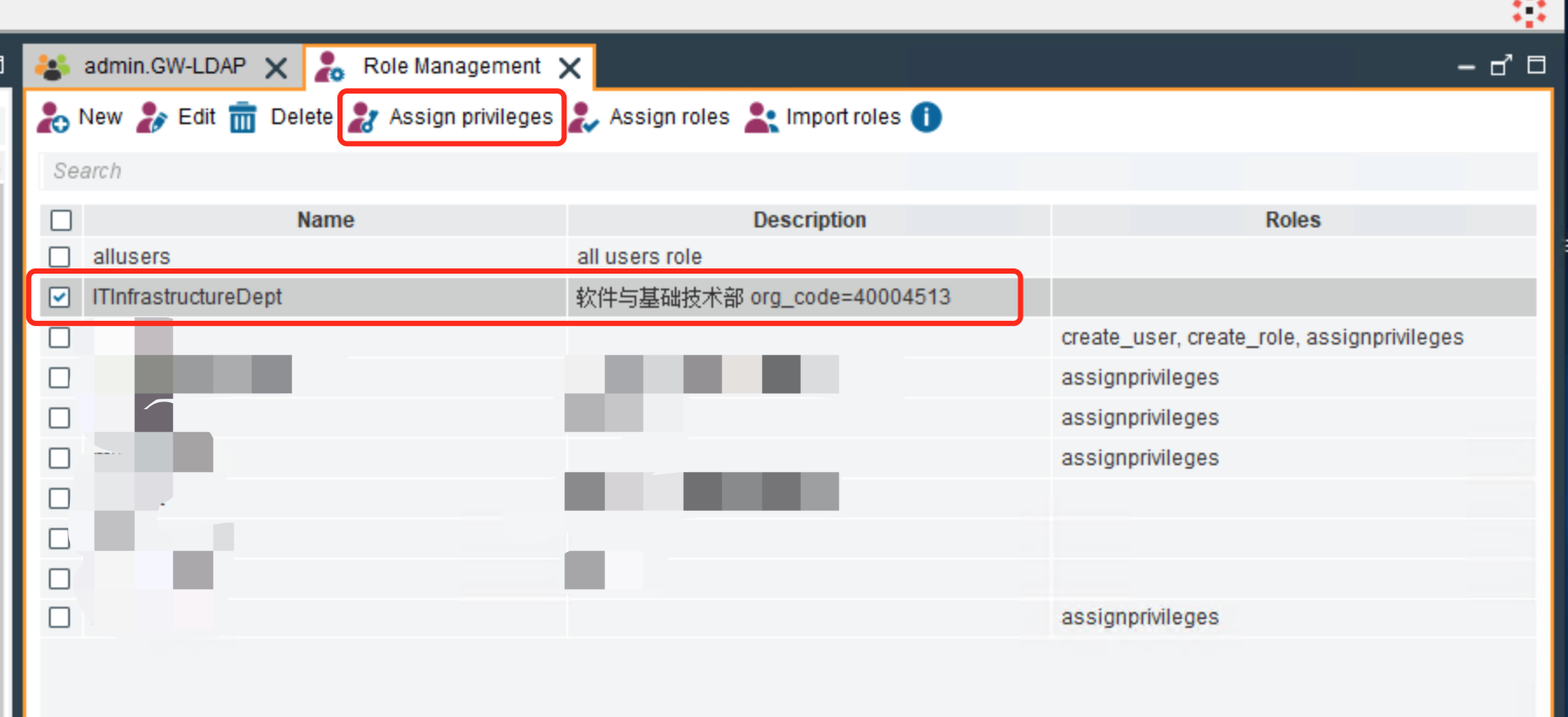

选中导入的组, 点击

Assign privileges可以为该组添加权限, 如下图:![检查导入情况]()

特别提醒

NOTE: 2021-09-14 上述无论对用户的导入还是对组的导入, 没有任何关联关系! 目前我已经测试过的情况下, 导入用户和角色都是对Denodo系统的, 官方手册中提示可以创建使用LDAP验证的数据库, 目前没进行测试.

以上, 鉴于权限管理较复杂并且与业务强相关, 建议该权限管理由业务部门自行管理